支持ARP欺骗的软件很多,这里介绍CAIN

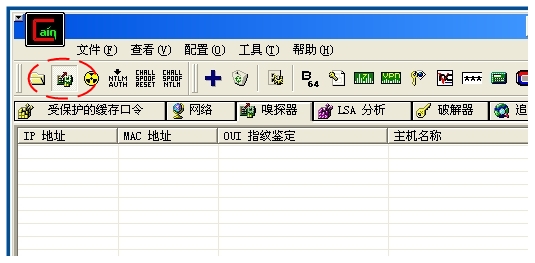

首先启用嗅探

点击可看大图

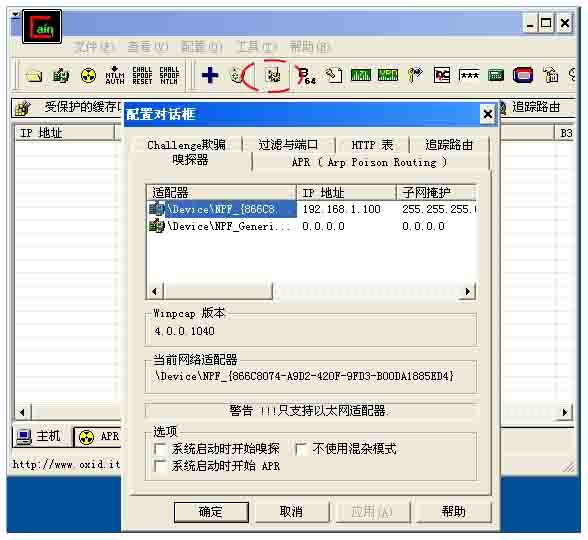

选择要嗅探的网卡

点击可看大图

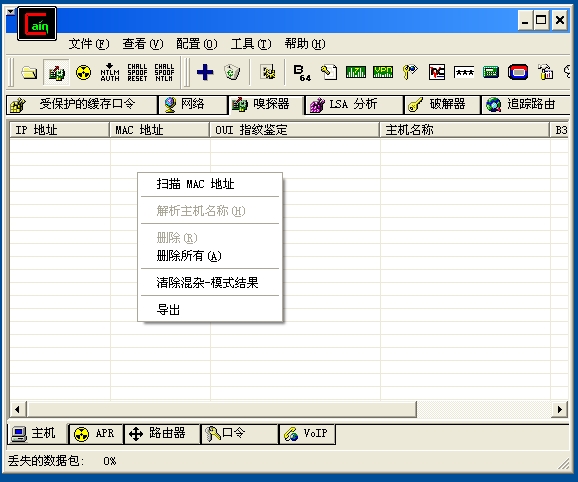

扫描网段上的所有主机的MAC地址

点击可看大图

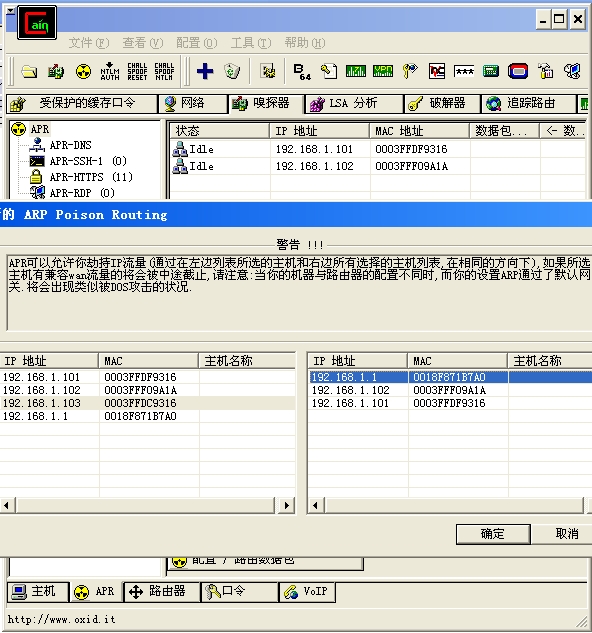

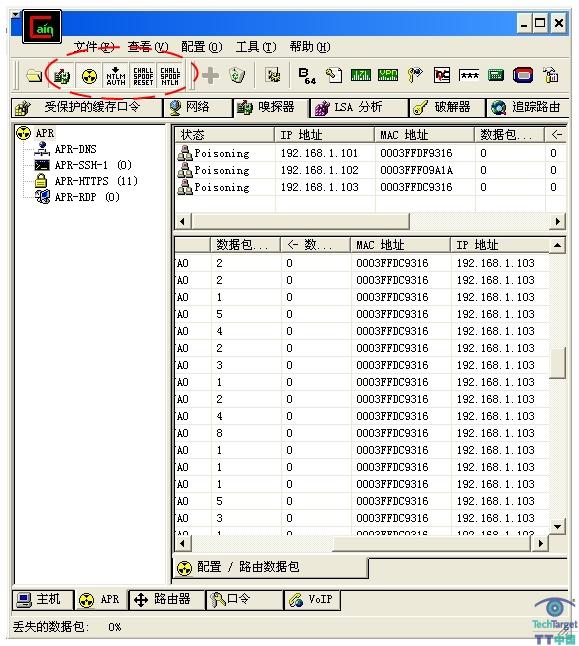

进入APR页面,左边的框里添加要进行ARP欺骗的主机地址,在右边的框里,选择那台主机的网关

点击可看大图

最后启用APR

点击可看大图

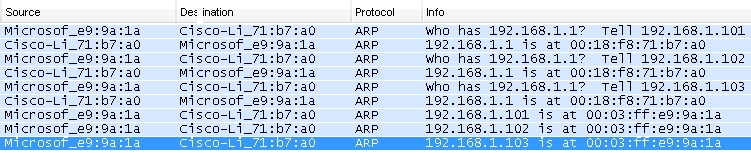

这是,APR会向那台主机和他的网关发送ARP相应,告诉他们APR主机的MAC地址(e9:9a:1a),就是响应的MAC地址

点击可看大图

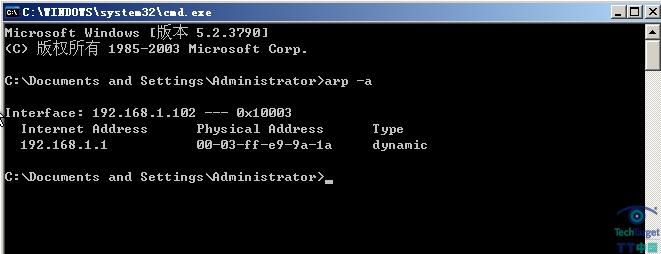

这时查看目标主机的ARP表:

网关的MAC地址已经变成了APR主机的MAC地址,而不是路由器的MAC地址(71:7b:a0),说明欺骗成功

点击可看大图

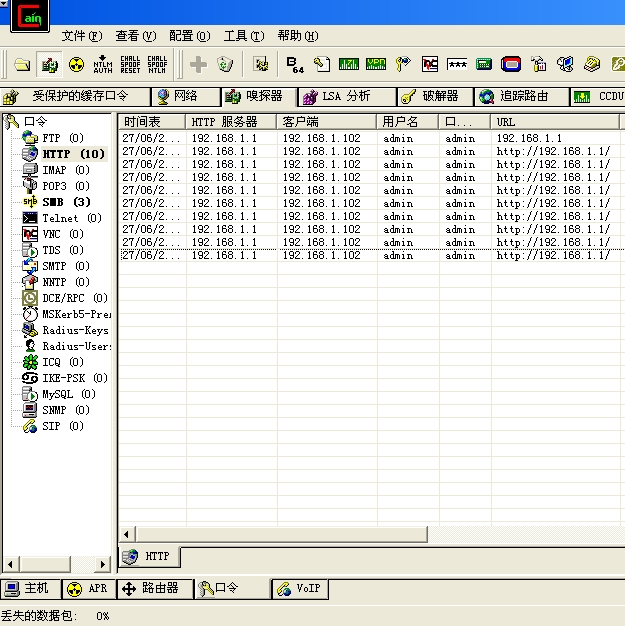

这样,APR主机会拦截主机要网关或网关到主机的数据包,使他们先经过APR主机,再转发的对端,这样就能够在APR主机上进行抓包,查看他们间的通信内容,密码等资料

点击可看大图

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

1个评论

相关推荐

-

Linux服务器系统最佳安全实践

为了保护基于Linux的计算机资产免于这些威胁,像许多其它以安全为核心的过程一样,你必须知道你想保护什么以及别人可能会如何尝试获取访问。

-

网络瘫痪事件的诊断与恢复

针对上海某百货局域网出现的网络通讯中断事故,本文展开了详细的调查和案例分析,在诊断该故障同时,还发现有一些网络扫描的现象,网内还伴随……

-

MMS信息欺骗攻击将影响全球

在2009年的黑帽大会上年轻研究人员Zane Lackey和Luis Miras演示了对iPhone SMS的攻击。在这次演示中他们欺骗发送者并利用GSM运营商的网络的漏洞,在MMS信息回路绕过他们。

-

如何精确定位进行ARP攻击 找到攻击源头

本文介绍了如何精确定位进行ARP攻击,找到攻击源头,此外笔者还提供了一些防御的方法。1.定位ARP攻击源头……

thanks for thre info