近日,Websense安全实验室的专家在ThreatSeeker Network监测的结果中发现了一个不同寻常的域名“inte1sat.com”。该域名刻意用阿拉伯数字“1”代替小写的英文字母“l”,以混淆人们的视线,使用户落入陷阱。

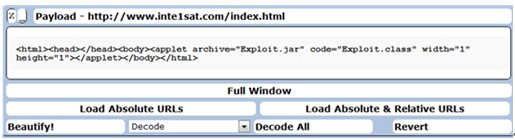

通过初步分析“inte1sat.com”域名下的内容,专家们发现了可疑文件exploit.jar。(见图1)

(图1,inte1sat下的可疑Java文件包)

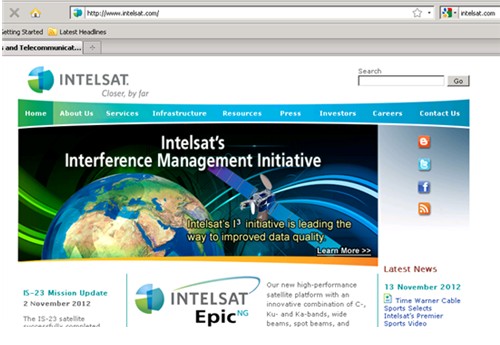

安全专家们对攻击者采取的这种伪装手段很感兴趣。通过谷歌搜索,他们发现正确拼写的域名“intelsat.com”其实是一家卫星通信公司的官方网站,这是一家以卫星通信运营为核心业务的公司,为客户提供如IP Trunking、电子通讯等服务。(见图2)

(图2,正确拼写的域名指向一家卫星服务公司)

而通过谷歌搜索“inte1sat.com”,显示的结果为一个存储在美国联邦通信委员会(FCC)的Web站点上的PDF文档(见图3)。 FCC是一家协调美国各州之间的无线电、电视、有线、卫星及同轴电缆等网络的大型机构,影响力甚至覆盖到南美洲的哥伦比亚特区。

(图3,在谷歌上搜索inte1sat.com的显示结果)

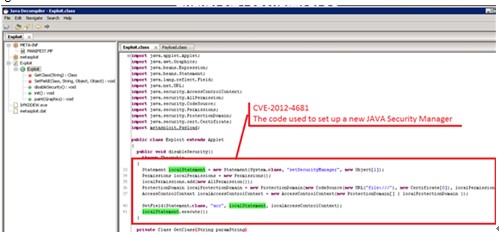

但是,当安全专家对这份可公开访问的可疑PDF文档进行内容搜索后,竟然没有发现任何“inte1sat”的字样。我们可以大胆猜测,该文档在通过谷歌的OCR算法扫描或传真后上传到网络时,OCR算法对英文字母“l”的识别产生了错误。尽管这个解释不是不可能,但我们还是决定从一切的源头展开调查,找出具体原因。Websense安全实验室在图形化环境下对先前“inte1sat.com”域名下的可疑Java包进行了进一步的分析,这时,专家们发现了其中被植入的CVE-2012-4681漏洞攻击包。该攻击包会不断生成并抛出异常,以此劫持Java Security Manager类,并发动后续攻击。(见图4)

(图4,可疑的exploit.jar中暗含漏洞攻击包)

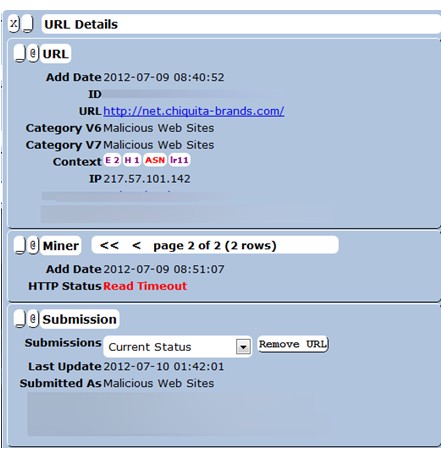

当这个漏洞攻击包成功执行后,就会自动下载并运行一个名为“IrFKDDEW.exe”的二进制恶意软件,并嵌入jar包中,进而在用户的系统中开启后门。通过流量追踪,可以发现该恶意软件不断尝试向某IP地址发起连接请求。而其实早在2012年7月9日,这个IP地址所指向的站点就已经被Websense的Virustotal鉴定为恶意站点(见图5),具体报告点击这里。

(图5,Websense早已鉴定出这个恶意站点)

Websense的安全专家继续对“inte1sat.com”进行更深入的解析,发现域名背后其实是一系列的IP地址池,这些IP地址上还挂载着其他疑似可能通过蓄意拼写错误尝试攻击的备用域名,只是目前尚未被激活启用。

尽管专家们目前还不能证实这是否是谷歌的问题,让“拼写错误”的文件信息与FCC这样的大机构一同出现在搜索结果首页中。但可以肯定的是,黑客们将继续寻找这样的可趁之机,通过蓄意拼写错误的攻击手段来扩散漏洞攻击包,损害用户利益。

虽然在ACE(高级分类引擎)的保护下,Websense的用户可以安然无恙,但Websense仍提醒人们保持警惕,以免落入黑客的陷阱。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

Websense推出全新TRITON APX 8.0平台 防数据窃取技术更加炉火纯青

在经历了18个月的业务转型之后,Websense进一步创新,成功推出TRITON APX 8.0,大幅提升防御技术应对威胁,提供高级数据窃取防护。

-

Websense荣获“2013年度全球客户价值提升大奖”

Frost&Sullivan公司根据对Web和电子邮件内容安全市场的最新分析,将“2013年度全球客户价值提升大奖”授予Websense公司。

-

Websense网络钓鱼研究报告:10大托管国家和5大危险电子邮件主题

为了弄清楚针对性攻击和用户网络钓鱼知识教育意识的发展过程,Websense针对当前的网络钓鱼趋势做了深入的调查,并公布10大托管网络钓鱼的国家和5大危险电子邮件主题。

-

Websense调查显示:虚假LinkedIn账户或被攻击者利用发起针对性攻击

Websense安全实验室ThreatSeeker智能云成功检测到一起利用LinkedIn用户资料发起的攻击,攻击中使用了社交引擎技术,攻击目标为其他LinkedIn用户。