作为一个概念来说,云计算的定义是非常模糊的,很多希望对其界定的尝试最终都失败了。但是,我们又必须使用它。毕竟,它是存在商业价值的,如果被忽略,就会影响竞争优势。因此,我们需要了解如何将这一新兴技术安全地融合到自身的业务流程中。

对云进行准确定义

为了让概念更清晰,方便大家的理解,我将云计算定义为由第三方提供的为业务流程提供技术支持或者服务的所有基础设施或服务。为了在最大程度上提高商业价值,这其中也应该包括按需扩展性和增强的业务流程连续性。举例来说:

供应商开发和托管的网络服务,它们已经被集成到内部开发的系统中,但需要通过网络进行访问供应商对由内部工作人员开发和管理的服务器托管应用进行管理将全部系统整体(包括工资、会计等部分在内)迁移到一家由供应商托管的网站上

随着云技术的逐渐成熟,它可以提供的服务也处于发展变化的过程中。但在这里有一个基本前提,它给大型企业提供的灵活性,给中小型企业提供的机会,是有可能超过预算限制的。

问题的关键在于风险

从作为一名安全专家的角度来看,我认为对和云服务有关的风险进行评估和管理就相当于对现有风险管理流程的调整。因此,答案非常简单:实际执行需要花费一定量的工作时间。

如果贵公司中没有应用风险管理框架的话,要做的第一件事情就是建立一个。保护公司数据安全的关键就是平衡业务面临的风险。通常的处理模式是确定、减轻和汇总面临的风险,并与业务经理和审计人员进行合作,将其控制在适当的范围里。如果公司已经建立了备用框架的话,你要做的就是将它扩展开。

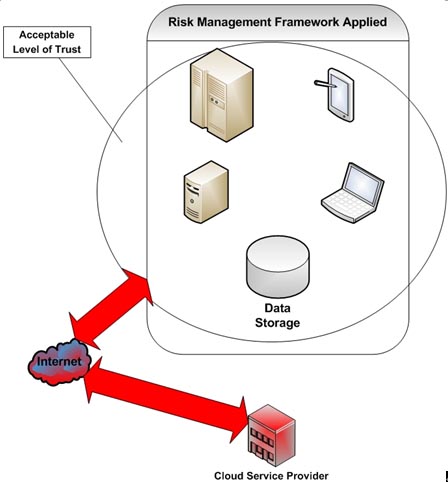

图1显示的就是一般公司风险边界的简单模型。在信息技术人员设计并实施内部解决方案前,安全分析人员需要对风险进行评估。无论如何,风险的可管理边界是外围防火墙。通过连接到云服务供应商上,没有常规进程可以带来威胁模型。

图1:内部风险边界

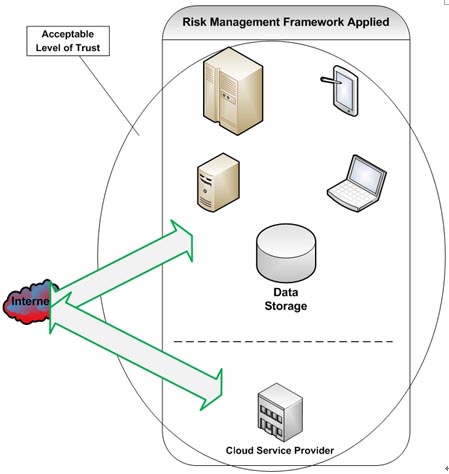

如图2所示,云安全的一体化前进道路导致危险的边界进一步扩展。我们的目的不是希望云成为“外面”的东西。正好相反,它应该是连接到企业中的一个高增值环节。根据总体规划,风险管理的边界应该扩展到可以将所有业务服务都包括进去的情况。

图2:扩展风险边界

差距在哪里

扩展风险边界并不仅仅等于提出这样的问题就万事大吉了。将云整合起来需要考虑到供应商的提供商怎么进行特别处理这样的额外因素。下面的列表,就是我认为对云服务提供商进行评估时,应该考虑到的方面:

云服务提供商是否通过了来自外界的实体认证,可以实现对安全性的有效管理(采用美国注册会计师协会第70号服务机构审计准则、信息安全管理体系国际标准等类规则)?是否存在内部控制机制?它们将怎么处理我的内部控制机制?这之间存在什么差距,这些差距是否合理?

有多少数据会被涉及进来?公司是否必须提供更多的数据?云服务提供商应该获得多少数据,这样做的原因是什么?

云服务提供商是否了解我对安全的期望?这些期望是否会包含在合同中?如果云服务提供商没有遵守合同中对安全的要求,我可以采取什么样的惩罚措施?合同是否容许我进行定期审计来确认数据受到保护的实际情况?

该列表中包含的就是最基本的问题。这基于我假设你已经实现了对传输过程的数据进行保护,拥有强大灵活的访问控制机制的前提。如果没有作到这一点的话,在扩展到云之前,你可能还有更大的问题需要解决。

结论

不要逃离云。它并不是你的敌人,你将会被同化。问题的关键不在于你是否会将云服务整合起来,而是如何管理好面临的相关风险。所有的供应商都会是合适的选择么?答案显然是否定的。因此,对云供应商进行选择就如同内部软件、硬件或服务提供商的选择过程是一样的。了解自身需求,就期望进行沟通,对供应商的契合程度进行评估。如果有需要的话,指出在管理方面发现的问题,与供应商合作,改善控制功能。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

威胁情报:算了吧 数据才不是越多越好

大多数时候,人们一般认为对于威胁情报来说数据越多越好,但iSight首席执行官John Watters则建议企业质量和上下文内容才是风险评估的重要所在。

-

亚马逊增强AWS安全性 新增加密密钥管理

新推出的亚马逊云计算服务(AWS)安全功能包含一个加密密钥管理服务,旨在提高云计算安全性以及加强AWS对企业的吸引力。

-

应用“CIA三性”来界定云计算风险和防护措施(三)

企业应用云计算的场景越来越多,投资也越来越大。目前唯一能造成大型企业高层们在取舍云计算时犹豫的原因就是云计算的安全问题。

-

应用“CIA三性”来界定云计算风险和防护措施(二)

如何对即将或者正在使用的云计算进行安全评估乃至加固,大多数企业并没有概念,因此也很难在使用云计算获得效率和便利以及安全两个方面达成一致和共识。