Trojan.Mebratix家族是一个比较少见的、会侵入计算机磁盘引导区(Master Boot Record,MBR)的感染型病毒,危害性强且技术含量高。自2010年3月该病毒被首次曝光后,近期赛门铁克安全响应中心又检测到该家族的新变种—Trojan.Mebratix.B。

之前的Trojan.Mebratix病毒感染计算机后,会将主引导区的原代码拷贝到下一个扇区,并用恶意代码替换原引导区的代码。由此,该病毒便获取了先于操作系统的启动权,而且一般的系统重装无法彻底清除该病毒。

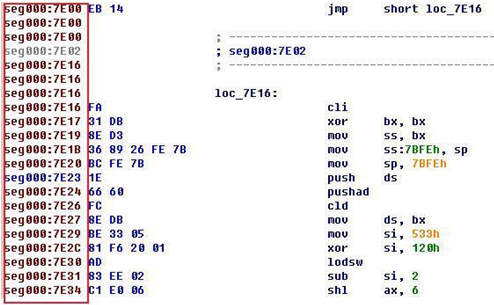

而新变种Trojan.Mebratix.B在感染计算机的同时,更大大提升了自身的隐蔽性。分析显示,Trojan.Mebratix.B在感染系统主引导区以后,不会直接将恶意代码放置到主引导扇区,而是将其放置到主引导扇区之后的其他扇区。如下图所示:

图一 Trojan.Mebratix.B恶意代码所在内存位置

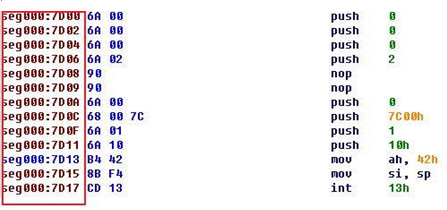

接下来,Trojan.Mebratix.B通过修改主引导扇区代码中的内存拷贝参数,在主引导区内调用和执行恶意代码。如下图所示:

图二 系统引导时的扩展内存读取

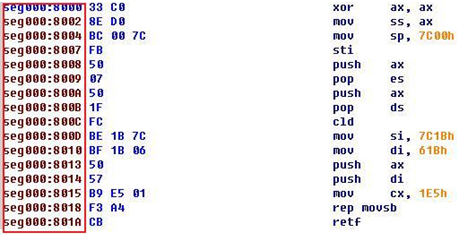

而原主引导代码则被Trojan.Mebratix.B放置至第三扇区,如下图所示:

图三 原主引导区代码被挪后

这样,变种Trojan.Mebratix.B不仅取得了先于操作系统的启动权,并且很好地隐藏了感染代码,令其不易被安全软件检测到。

此外,新变种采用了特殊的方法将恶意代码隐藏于系统之中。它会直接将恶意代码写入系统引导区所在分区未使用的磁盘空间中,使得一般工具无法找到恶意代码的隐匿之处。

Trojan.Mebratix.B运行后,还会将恶意代码注入到explorer进程,从网站http://www.t[REMOVED].cn/n.txt下载文件,以及将计算机相关信息发送到http://www. t[REMOVED].cn/count.aspx?i=xxxxx.

Trojan.Mebratix.B主要通过偷渡式下载的方式进行传播。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

赛门铁克:2018年网络安全趋势十项预测

又到了一年一度的总结与预测季,对于一向处于变化中的安全行业来说更是无可避免。那么在即将到来的2018年,又将会有哪些趋势呢?

-

企业实际云应用数量远超自身认知,如何保证云端安全?

据赛门铁克7月份针对CIO、CISO进行的有关云应用状态的调查显示,绝大部分企业CIO认为企业在使用云应用方面的数据量大概只有30-40个左右,但实际上经用户调研显示,这一数字高达900个……

-

【和赛门铁克高管面对面】解读第22期《互联网安全威胁报告》

“蠕虫式”勒索病毒软件WannaCry攻击事件让人们再度领教了黑客和病毒的厉害。如今通过利用相对简单的IT工具和云服务漏洞,网络攻击所造成的破坏也达到了前所未有的程度……

-

赛门铁克最新SEP 14端点安全方案:人工智能是亮点

新的SEP 14带来端点安全的创新和突破,基于端点和云端的人工智能,SEP 14将基本的端点技术、高级机器学习和记忆漏洞缓解措施集成至单一代理,帮助企业用户实现多层防护,从而有效抵御针对端点的高级威胁。