伴随智能手机的不断普及,移动互联网的快速发展,手机安全问题日益突出。越来越多的恶意软件出现在移动手机平台上,手机病毒也步入高发期,“手机骷髅”、“短信海盗”、“僵尸”等手机病毒你方唱罢我登场。据中科院心理研究所发布的报告显示,68.6%的手机用户正面临移动安全威胁。

截至2010年12月,我国手机网民规模达3.03亿,较2009年底的2.33亿增加6930万人,同比增长29.6%。手机网民的快速增长,给手机恶意软件带来了敛财的机会。据中国移动提供的数字,5%的手机曾经感染过恶意软件。近段时间,一种名为僵尸的病毒横行,一周吸费200万元。有关数据还显示,手机病毒产业链每年催生10亿元灰色收入。

金山手机安全中心通过对手机恶意软件长期的追踪与分析,总结出目前手机恶意软件的五大恶意行为:恶意扣费、远程控制、隐私窃取、恶意传播、资费消耗。这些恶意行为在绝大多数情况下都没有经过用户同意或授权。据统计,80%的手机恶意软件存在至少存在二种或二种以上恶意行为,下面将对上述五类手机恶意软件行为进行了详细分析。

一、恶意扣费

恶意扣费的典型表现:

1)自动订购移动增值业务

2)自动利用手机支付功能进行消费

3)直接扣除用户资费

4)自动订购各类收费业务

恶意扣费概述:

恶意扣费是手机恶意软件中最常见的恶意行为,在用户不知情或未授权的情况下,通过隐蔽执行、欺骗用户点击等手段,订购各类收费业务或使用手机支付,导致用户经济损失。

据金山手机安全中心监测显示,75.6%的手机恶意软件存在恶意扣费行为。恶意扣费的行为非常隐蔽,而且每次扣费金额不高(一个月扣费几元钱不等),相关业务订购成功时的系统通知短信多数情况下会被恶意程序偷偷删除,一般用户很难发现。部分特别典型的恶意扣费会将手机电池用尽或话费用尽提醒充值,用户会感觉手机很热。

恶意扣费典型案例:

目前发现的多数恶意软件都会通过发送付费短信等方式获取经济利益,近期发现MDF.A.keji.a 恶意程序是一个典型例子,它通过植入到诸如 “超可爱眼镜妹”, “谢谢你曾经爱过我”等众多图书或图片等制作成本极低的程序中,并通过论坛广泛传播。该恶意程序首先以更新提醒方式诱骗用户安装一个后台程序,然后主要在后台发送付费短信,目标非常单一。

二、远程控制

远程控制行为的典型表现:

1)由控制端主动发出指令进行远程控制

2)由受控端主动向控制端请求指令

远程控制行为概述:

远程控制是PC安全威胁中常见的一种形式。在用户不知情或未授权的情况下,通过控制端控制一个或多个受控端,可对受控端进行远程操作的,用户的手机一旦被远程控制,将面临群发短信、恶意扣费、下载病毒等威胁。

远程控制行为的典型案例:

该类恶意程序通过在后台与控制端服务器进行频繁交互,获取指令,并按指令进行发送付费短信,返回用户隐私等行为。由金山率先发现的“扣费鼠”恶意程序,病毒名为MDF.A.Pico.a, 即是一个典型的远程控制程序。该恶意程序是软件作者故意写入,包括“打地鼠”“五子棋”“消彩球”等多个手机游戏都隐藏着恶意代码,通过与多个服务端地址进行交互,获取并执行恶意指令。

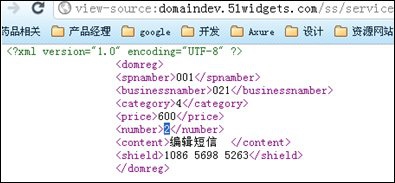

下图即为控制端返回的一个典型指令:

三、隐私窃取

隐私窃取类软件的典型表现:

1)获取短信、彩信、邮件以及通话记录等内容

2)获取地理位置、手机号码等信息

3)获取本机已安装软件、各位账号、各类密码等信息

隐私窃取类行为概述:

隐私窃取是近年来常见的一种手机安全威胁,在用户不知情或未授权的情况下,获取涉及用户隐私信息。用户一旦感染了具有隐私窃取行为的恶意软件,手机短信、彩信以及手机邮件内容都存在被泄露的风险,更为严重的是使用手机登录的各类账号都存在被盗用的风险。

隐私窃取类软件典型案例:

已知的恶意程序几乎都会获取用户隐私,如最近爆出的被谷歌从官方市场撤下的50多款恶意程序,就会搜集手机的IMEI和IMSI等发送到特定的服务器。而谷歌发布的用以清除用户手机上这些恶意程序的安全检查工具Android Market Security Tool也被植入新木马 “FCS.A.Bg.a”并发布在部分论坛上,同样,新木马也会获取用户隐私并上传到服务器。

上图:感染前,下图:感染后

四、恶意传播

恶意传播类恶意软件行为典型特征:

1)发送包含恶意代码链接的短信、彩信、邮件等

2)利用蓝牙、红外、无线网络通讯技术向其它移动终端发送恶意代码

3)下载恶意代码、感染其它文件、向存储卡等移动存储设备上复制恶意代码

恶意传播类恶意软件行为概述:

在用户不知情或未授权的情况下,通过复制、感染、投递、下载等方式将自身、自身的衍生物或其它移动互联网恶意代码进行扩散的行为。

恶意传播类恶意软件典型案例:

“手机骷髅”主要针对目前拥有大量用户的Symbian S60 3系列版本操作系统的智能手机,包括大部分诺基亚手机和部分三星手机。

感染该病毒的手机会在用户不知情的情况下暗中联网且向手机通信录中的联系人大量群发带有病毒链接的彩信和短信。用户点击链接后会中招,不仅会导致手机运行异常,频繁关机或重新启动,更为严重的是会导致用户手机因大量发送短信、彩信而被收取高额费用。建议广大智能手机用户提高警惕,避免打开带有诱惑性标题的彩信或用手机访问短信中的链接;一旦发现自己的手机被该病毒感染,应立即备份手机内的重要数据,然后通过恢复出厂设置等方式清理该病毒。

图为诺基亚E71手机感染“手机骷髅”病毒的示例

五、资费消耗

资费消耗类恶意软件典型特征:

1)自动发送短信、彩信、邮件

2)自动连接网络,产生网络流量

资费消耗类恶意软件概述:

在用户不知情或未授权的情况下,通过自动发送短信、彩信、邮件、连接网络等方式,导致用户资费损失。

资费消耗类恶意软件典型案:

与大多数恶意程序使用的发送付费短信的获利方式不同,近期发现的FCS.A.Adrd.a 病毒被植入动态脚印壁纸、指纹解锁等多款正常程序中,在后台不断地通过百度搜索引擎对某些关键字进行搜索,并对搜索结果进行点击,病毒作者则通过点击次数从中获利。同时,用户手机的流量资源被急速地消耗。

图为感染前后软件信息的对比图

总结:

智能手机正在越来越快的取代传统手机,手机支付平台也日益成熟,手机恶意软件的行为正在朝多样化的方向发展,手机恶意软件的表现与电脑病毒木马的表现也越来越相似。手机恶意软件可能通过下载安装手机软件,点击短信、彩信中的链接,通过蓝牙、WIFI等网络传输文件等方式传播。

手机用户只需要留意警惕这些恶意软件的传播渠道,是可以做到远离手机恶意软件的。

1)及时删除垃圾短信,切忌不要根据短信内容进行任何操作;

2)熟人朋友发过来的短信,如果短信内容有链接,在确认清楚前,尽量不要去点击;

3)不接受陌生蓝牙、红外等无线连接请求;

4)尽量去官方的手机应用商店和知名手机软件下载站下载需要的软件,这些下载通道的安全检查相对严格一些;

5)选择手机自带屏幕背景,不少恶意软件就隐藏在一些非官方的主题包中;

6)可以经常查一查话费清单,检查流量有无异常;

7)安装专业的手机安全软件,遇到未知问题,可咨询专业人士。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

调查显示:智能手机被盗、丢失的风险大于恶意软件

对那些处理多种智能手机平台的IT专业人士来说,智能手机被盗或丢失是一个很大的安全威胁,这些设备上寄托了终端用户连接到公司网络的强烈愿望,但它们没有有效的安全策略。

-

Juniper调查显示:Android手机恶意软件呈上升趋势

根据Juniper的最新调查,智能手机用户的增加,越来越引起网络犯罪分子们的关注。智能手机谍软件占所有受感染手机用户的61%,而所有的Android设备都受到感染。