本文是有关网络犯罪套件(如漏洞攻击工具组)如何让不具专业技术的犯罪者也能建立僵尸网络/傀儡网络 Botnet并且发动恶意攻击的讨论文。

全球一些由数十万台个人电脑组成的大型僵尸网络/傀儡网络 Botnet受到了相当大的关注。但是,一些较小的 僵尸网络/傀儡网络 Botnet 网络却没有引起太大的关心。现在,网络犯罪地下经济体系随处可见一些用来建立和维护 Bot 网络并收取利润的工具和服务,只要花点钱就能买到。这些 DIY 式网络自助犯罪工具套件,让一些不具专业技术的歹徒也能架设并经营自己的僵尸网络/傀儡网络 Botnet。

网络上可找到的工具包括:专门利用访问者系统的软件漏洞而入侵其系统的漏洞攻击套件,以及可将访问者重新导至其他网站或至别处下载恶意程序的流量重导系统。

精密的恶意程序散播技巧

这类工具可让僵尸网络/傀儡网络 Botnet经营者彼此合作,或者参与联合行动。有了这类工具,现在,恶意程序的作者就能付费请僵尸网络/傀儡网络 Botnet网络经营者代为将恶意程序安装至受害者的电脑上。一个僵尸网络/傀儡网络 Botnet可用来散播各式各样的恶意程序,例如:SpyEye、ZeuS 或假杀毒软件。

网络犯罪者需要吸引访问者连上他们的恶意网站,才能在访问者的电脑上安装恶意程序。为了吸引访问者流量,僵尸网络/傀儡网络 Botnet经营者通常会在地下聊天室或地下论坛上购买合法网站的 FTP 帐号密码。此外,一旦 僵尸网络/傀儡网络 Botnet上线运作之后,其幕后经营者就能在已入侵的系统上直接窃取一些 FTP 帐号密码。偷到的帐号密码,歹徒还可以用来入侵其他合法的网站,然后再将合法网站的使用者重导至自己所控制的服务器。

本文将分析一台恶意程序服务器的运作方式,此服务器用来接收已入侵网站重导过来的流量。访问者会被重导至一个漏洞攻击套件。如果访问者的系统被入侵成功,访问者的电脑就会连线至一个程序植入工具 (loader),该工具再将各式各样的恶意程序传送至访问者的电脑 (视访问者所在地理区域而定)。只要有心犯罪,这些工具和方法在网络犯罪地下经济体系当中都随手可得。

Phoenix漏洞攻击套件

在这个案例中,三个恶意的iframe会被植入合法的网站当中。如此会将浏览该网站的访问者导向一个Bot网络经营者的外部网站。其中一个iframe会偷偷将访问者导向专门散播Phoenix漏洞攻击套件 的服务器。

这个漏洞攻击套件会判断访问者的操作系统和浏览器版本,然后再攻击特定的漏洞以便在在访问者电脑上执行恶意程序。此攻击涵盖了一些热门套装软件的漏洞,例如:Adobe Flash Player、Adobe Reader以及Java。

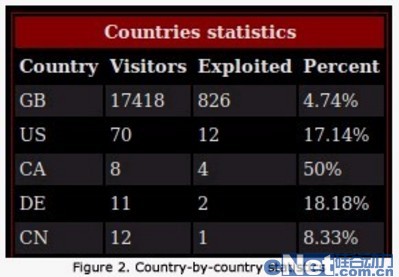

全部加起来,这个 Phoenix漏洞攻击套件总共获得了17,628 位访问者,而且成功入侵了其中850 位(4.82%)的电脑。这项套件发现,最容易攻击成功的是含有漏洞的Java 版本。在攻击成功之后,该套件就会在访问者的电脑上植入一个恶意的执行文件 (也就是我们侦测到的TROJ_RENOS.NRT),让电脑连线至另一群完全不同的幕后操控服务器。

与其他套件连结

这个Phoenix漏洞攻击套件的访问者几乎都是来自于英国。显然,该Bot网络的幕后经营者可能是向其他网络犯罪者购买了来自英国的流量,或者是入侵了某个英国的热门网站。

同一部服务器上也还有其他 Phoenix 漏洞攻击套件复本。在所有案例中 (不限于前述讨论的案例),该套件所植入的程序都会连线至同一服务器上的好几个DLoader复本。例如,该套件的其他复本共获得了5,871位访问者。这些访问者主要来自德国和俄罗斯。其中有360位(6.13%)是因为Java 漏洞攻击而被入侵成功 (再次成为榜首)。

这些植入的恶意程序会强迫使用者电脑连上同一服务器上的多份DLoader复本。这些Phoenix漏洞攻击套件的复本,就是趋势科技所侦测到的TROJ_INJECT.XSI、TROJ_DLOADER.TEP、TROJ_BAMITAL.AJ 和 TROJ_OBFUS.CJ。

在下面我们将进一步说明DLoader工具组,以及该工具组如何提供一种随安装次数付费(Pay-Per-Install)的Bot网络经营模式。

DLoader和Bot网络经营模式

恶意程序散播通常是一种合作关系或联合的行动。Bot网络赚钱的方式之一,就是所谓的随安装次数付费(Pay-Per-Install,简称PPI)模式,也就是只要在一台受害电脑上安装一份恶意程序,就可以赚取一笔费用。

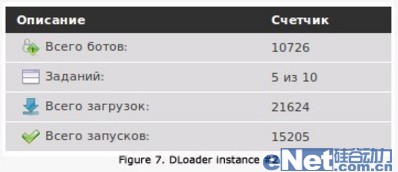

DLoader是一种网页式系统管理工具,可让Bot网络经营者管理旗下的Bot电脑所要安装的恶意程序。每完成一次安装,Bot网络的经营者就可以向合作夥伴收取一笔费用。

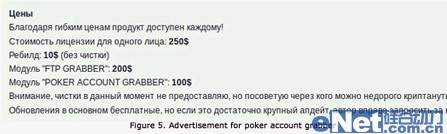

DLoader的价码在地下论坛大约是250美元。虽然它的功能主要是安装其他恶意程序,但它也可能伴随一些额外的模组一起贩售,例如:专门窃取 FTP 帐号密码的FTP GRABBER以及专门盗取热门线上扑克网站帐号密码的POKER ACCOUNT GRABBER。这些要价大约是200美元。FTP帐号窃取工具之所以重要,是因为它可让Bot网络经营者在合法网站当中植入恶意程序码,进而将浏览该网站的使用者导向漏洞攻击套件。如此,Bot网络经营者就能拥有源源不绝的受害者来源。

依国别而不同植入不同恶意程序

我们分析了前一篇文章所述的服务器上各个DLoader复本。其中的一个复本掌管了7,957台Bot电脑,主要分布在越南和印尼。另一个复本掌管了10,726台Bot电脑,主要分布在德国和俄罗斯。该服务器上的DLoader复本包含了各式各样的恶意程序,它们会视Bot电脑所在国家而提供不同的程序。

例如,德国的Bot电脑都会去下载某一个SpyEye变种(TSPY_SPYEYE.ATC)。而美国、加拿大、英国、澳洲和法国的受害电脑则会下载另一个不同的SpyEye变种(TROJ_SPYEYES.JAN)。

至于俄罗斯的受害者则是去下载一个 Meredrop 变种 (TROJ_MEREDROP.TG)。预设下载的程序都是各种不同的假杀毒产品。

为了让读者体会一下该服务器所提供的恶意程序种类之多,特别在此列出一些我们已侦测到的恶意程序名称:

TROJ_FRAUDL.SMMZ

TROJ_HILOTI.SMAE

TSPY_SPYEYE.ATC

TSPY_ZBOT.PB

TROJ_FAKEAV.SMT1

TROJ_SPYEYES.JAN

TROJ_SPYEYES.AE

TROJ_MEREDROP.TG

TROJ_FAKEAV.SMDF

TSPY_SPYEYE.TRF

TROJ_KRYPTK.XFX

虽然小型 Bot 网络通常不受人注意,但它们依然是恶意程序的重要命脉。其经营者不仅是恶意程序工具组的消费者,也是大型 Bot 网络经营者的受害者名单来源,同时更是假杀毒软件的散播者。恶意程序工具组的公开流传,让有心从事网络犯罪但不具专业能力的歹徒也能进行漏洞攻击、散播恶意程序,这些原本都是他们不可能办到的事。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

警惕!垃圾邮件程序窃取7.11亿条记录

安全研究人员发现包含大量电子邮件地址和密码的垃圾邮件程序(spambot)列表,并称这表明我们需要更多地了解垃圾邮件程序业务。

-

RSAC 2017:IoT安全威胁登话题榜首

在物联网设备近年来被攻击者滥用后,物联网安全在2017年RSA大会上的话题列表中位列榜首,而安全专家担心的远不止于此……

-

对付僵尸网络?这两大策略要get住

最近,安全博主Brian Krebs的网站遭受了历史上最强大的一次DDoS攻击,经证实,由路由器、安全摄像机(监控摄像机)、打印机、数字视频记录机(DVR)构成的大规模僵尸网络是发动此攻击的罪魁祸首……

-

2017:更多IoT攻击堆高数据泄露事故

不断叠高的数字让企业对这类事故似乎变得有些麻木,实际上这是非常危险的。在新一年,由IoT攻击带来的数据泄露事故或成为最大的安全问题。而目前,企业仍未做好应对威胁形势的准备……