思科今日发布的思科2010年度安全报告指出:网络犯罪类型正处在转型期,网络诈骗分子的目标开始从安装windows操作系统的个人电脑用户转向其它操作系统和平台,其中大体包括智能手机、平板电脑和移动平台。报告同时还指出,从2010年开始,垃圾邮件数量历史上首次出现回落。现如今,“钱骡”已经成为网络欺诈最为惯用的手法,与此同时,网络用户继续身陷各种形式的网络信任危机之中。

在过去十年里,为了应对以个人电脑操作系统为目标的网络欺诈,个人电脑平台和应用程序提供商已经为其产品提供了安全支持,并且对其系统漏洞采取了更为有效的补救措施。这就导致网络欺诈分子从那些曾经是他们获得非法利益主要源头的平台,特别是windows平台上获取非法利益变得日益艰难,他们正在谋划从其它渠道获取非法利益。而推动这些趋势不断发展的极为重要的因素就是移动设备和应用的广泛采用,而其中尤其是第三方移动应用,正在成为众矢之的。

思科年度安全报告内容同时还包括:2011年思科网络犯罪展获奖名单,以及探讨社交媒体、云计算、垃圾邮件和全球网络犯罪活动等对于网络安全的影响。

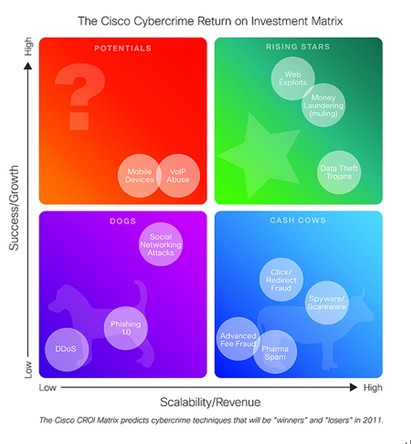

通过思科CROI矩阵对网络犯罪类型的分析,思科安全专家预测:在2011年,以获得非法利益为目的的网络犯罪将会分流他们的资源。

关键亮点:

? 垃圾邮件:2010年垃圾邮件的数量呈下降趋势,这在互联网历史中尚属首次。然而,在包括法国、德国、英国在内的宽带网络迅速扩展的发达经济体中,垃圾邮件数量却呈现出增长趋势。以英国为例,2009年到2010年间垃圾邮件的数量几乎增长了99%。与此相反,巴西、中国、土耳其等在上一年中垃圾邮件数量居高的国家,2010年均呈现显著的下降趋势。尤其在土耳其,2010年垃圾邮件的数量下降了 87%。这一下降趋势在某种程度上归功于Waledac和Pushdo/Cutwail等僵尸网络的关闭,以及网络服务提供商对宽带网络中的恶意邮件的限制。这些僵尸网站关闭的主要原因是由于研究人员Thorsten Holz的努力(参考思科网络犯罪展示范例)。除此之外,相关部门也提升了对垃圾邮件的重视程度,并开始关闭恶意攻击网站。

? 钱骡:当网络犯罪活动愈演愈烈,并且犯罪分子能够接触到更多金融凭证时,钱骡的需求量也随之上升。参与者被雇用建立银行账户,甚至使用本人的银行账户,来帮助诈骗分子实现兑现或洗钱的目的。钱骡的操作发展得愈发缜密且更加国际化,思科网络安全专家预言,钱骡将会成为2011年网络犯罪的一个主要途径。

? 信任诈骗:大多数网络犯罪不仅仅依靠技术手段,而是利用人们容易轻信他人的本性。思科网络安全报告中列举了人们在网络骗局中容易被诈骗分子利用的7个“致命弱点”,无论是以电子邮件、网络聊天或电话的形式。这7点弱点分别是,性吸引、贪念、虚荣、信任、懒惰、同情、紧迫。

? 思科全球敌对资源市场份额(ARMS)竞赛指数:为了跟踪全球受到损害的资源的整体水平,思科开发了全球敌对资源市场份额(ARMS)竞赛指数。随着时间的推移,该指数将让人们更深入地了解网络犯罪社区在危害企业和个人活动方面的成功率。根据以10个点为指数的数据显示,2010年底,该指数将对手控制下的资源水平较2009年所评定的7.2下降几乎0.5个点。相关报道参阅思科2009年年度安全报告。

? 2010思科网络犯罪展:在2010第二届思科网络犯罪展上揭晓两项大奖:“天使奖”:专门为感谢与网络犯罪作斗争第一线的安全专业人士所作出的杰出贡献而设立的—Thorsten Holz先生,来自德国Ruhr大学/LastLine公司。“恶魔奖”:最具威胁性的恶意软件—Stuxnet蠕虫病毒。

? 思科网络犯罪投资回报(CROI)矩阵:在《思科2009年年网络安全报告》中首次推出的思科CROI矩阵模型根据思科安全人士对寻求利益的犯罪者将使用的各种手段的预测,分析了2011年各种犯罪的类型。该矩阵根据2010年的表现,预计如Zeus等窃取数据的木马,易于部署的网络钓鱼,以及钱骡将会是2011年主要的犯罪形式。“有待考察”的赚钱工具包括手机恶意软件—木马如今已经存在于SymbOS和Zitmo.Altr手机平台中(Zitmo就是指手机中的Zeus)。另一方面,尽管社交网络在去年《年度报告》潜在因素目录中排名靠前,2011年它将不再是为网络犯罪创造机会的重要途径。不过这也并不意味着社交网络诈骗将有所减少,它们仅仅是如Zeus木马等恶意网站欺诈行为的一个小的环节。

支持引言

? 思科院士:Patrick Peterson:

“我们每个人都知道两个远足者和饥饿的熊的笑话,在这个笑话中其中跑的快的那个远足者表示其跑得快不是为了跑赢熊,而是为了跑赢另一个远足者。在过去的十年中,网络欺诈犯正如饥饿的熊一样,从存在漏洞的windows平台中获取极大的非法利益。然而,随着windows操作系统和应用程序安全性能的不断提升,网络欺诈者正在寻求新的易于攻击的平台来满足他们的需求。曾经被网络欺诈犯忽略的移动和新兴操作平台,现如已经被觊觎。他们正在从日益增多的移动设备使用中寻找机会,从这里我们将会发现数量不断增长的特别是以移动用户为目标的欺诈行为。”

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

企业有望通过安全分析来应对网络威胁

几十年以来,安全领域已经发生了巨大变化。企业不仅需要保护办公室资产和股票等有形资产,同时,随着企业越来越依靠技 […]

-

雅虎数据泄露事故黑客认罪

雅虎数据泄露事故涉及30亿用户帐户,该泄露事故背后共有四名攻击者,Karim Baratov只是其中一名……

-

GhostHook是如何绕过微软PatchGuard的?

GhostHook攻击技术可绕过微软的PatchGuard,不过微软还没有修复这一漏洞。在本文中,专家Michael Cobb解释了这种攻击的工作机制。

-

为何Windows快捷方式文件容易受到攻击?

微软Windows中的一个漏洞可使攻击者在快捷方式文件中自动执行代码,这个攻击的工作原理是什么,如何防范?