ZeuS/ZBOT Trojans木马的标准行为之一是会下载设定文件。设定文件中含有其僵尸网络/傀儡网络Botnet的程序细节,如目标是哪个网站,要接触哪些URL来下载本身的更新或进行复制,要将偷到手的资料传到哪些URL,以及要到哪些URL去下载额外/备份的设定文件。

不过最近我看到ZeuS变种的原始设定文件参考了一式可疑的URL列表,供此变种下载备份设定文件。

图1 下载设定文件用的URL

这式来自ZeuS变种的列表经趋势科技侦测出为TSPY_ZBOT.BVQ。设定文件比多数的ZeuS变种长了许多,而其网域名看来也不太寻常。当我想要检查时,列表中所有的URL皆已无法进入,而多数的网域皆未经登记。

除此之外,URL列表中也未包括用来当做产生与更新复制的{已拦截}ikal.com。这个网站是ZeuS用来更新版本及设定文件的所在,通常都会被包含在相同的网域中。

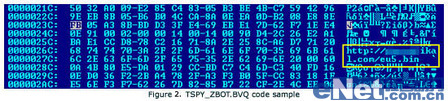

在检查恶意软件本身的程序代码时发现,恶意软件的确会自http://{已拦截}ikal.com/eu5.bin下载主要的设定文件。

图2 TSPY_ZBOT.BVQ程序码样本

就我的看法认为,使用ZeuS的网络犯罪份子刻意使用这个手法,来避免安全研究人员轻易地从他们的活动中取得资料。这些额外的URL可被用来当做备份更新位置,以防主要位置遭破获。

我更进一步发现,最近愈来愈多的ZeuS变种不再利用虚拟环境来运作,这表示安全研究人员需要更努力地在实体的Windows视窗环境中测试ZeuS样本。显然防毒公司的努力已对网络犯罪份子的运营造成伤害,逼迫犯罪份子们需要让分析工作变得更加困难。

在将所有要素加入考量之下,这的结果并非出乎意料之外。ZeuS仍是个进行中的威胁,而其也将持续演化得更加危险和难以躲避。

原文出处:http://www.enet.com.cn/article/2010/1019/A20101019755997.shtml

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

RSAC 2017:IoT安全威胁登话题榜首

在物联网设备近年来被攻击者滥用后,物联网安全在2017年RSA大会上的话题列表中位列榜首,而安全专家担心的远不止于此……

-

对付僵尸网络?这两大策略要get住

最近,安全博主Brian Krebs的网站遭受了历史上最强大的一次DDoS攻击,经证实,由路由器、安全摄像机(监控摄像机)、打印机、数字视频记录机(DVR)构成的大规模僵尸网络是发动此攻击的罪魁祸首……

-

2017:更多IoT攻击堆高数据泄露事故

不断叠高的数字让企业对这类事故似乎变得有些麻木,实际上这是非常危险的。在新一年,由IoT攻击带来的数据泄露事故或成为最大的安全问题。而目前,企业仍未做好应对威胁形势的准备……

-

日进300万美元!广告欺诈活动Methbot猖獗到极点

据最新报告显示,通过生成大量虚假视频广告,大规模网络犯罪行动Methbot每天赚取数百万美元。