本期关注:

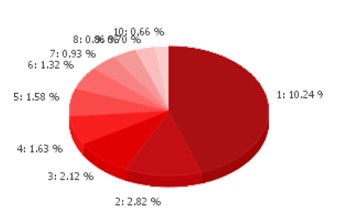

1、 Win32:DNSChanger-VJ [Trj] 连续5周名列榜首,可能还有继续增长的趋势。

2、 Sirefef家族恶意程序依旧占据很大比率。

3、利用PDF漏洞进行攻击的恶意程序增多。

入榜病毒分析:

1、 Win32:DNSChanger-VJ [Trj]

此为Rootkit病毒的一部分,目的是保护其他病毒组件。例如,它可以阻止安全软件升级更新。访问网站主机将被解析为“本地主机”。这就有效的使其无法访问。这也是此病毒为什么叫做“DNSChanger”,因为它操纵DNS协议。

2、Trojan.Wimad.Gen.1

该木马伪装成一个正常的WMA音频文件-要求安装一个特殊的解码器,才可在Windows系统上播放。如果用户运行该文件,攻击者可在系统上安装各种恶意代码。该受感染的音频文件,主要通过共享网络传播。

3、Trojan.Sirefef.HU

这个32位的dll文件是基于Sirefef 病毒的组件之一。它的主要目的是,改变搜索引擎结果,使得感染者点击预先设定好的链接(支付点击广告)。这些文件经常以 “80000032.@”命名注入到“%Windows%Installer{GUID}U”中。它会监控网络并且会预先设定好几个链接。

4、Win64:Sirefef-A [Trj]

这是一个基于Sirefef木马家族关于rootkit组件的检测。经常会在“%Windir%InstallerU{GUID}”位置下,指向一个名为 “000000??@” 的dll文件。它不包含任何的可执行代码,但是会收集虚拟货币(这样的代码称之为miner)。用这样一个miner,攻击者可以收集被感染的计算机中的各种虚拟货币,并窃取,从中获利。

5、JS:Iframe-KV [Trj]

这个一个基于Sirefef木马家族关于rootkit组件的检测。此病毒用自身变量名自我复制.dll文件到Windows系统文件夹(/WINDOWS/system32)。此外,它还会修改其他几个系统文件来掩饰Sirefef木马病毒。其目的是,在网页浏览器内操控修改搜索引擎结果,来引导用户点击这些修改过的结果,从而可以获取因点击该网址而获得的推广费用。

6、Rootkit.ZAccess.D

这个32/64位的dll文件是基于Sirefef 病毒的组件之一。它的主要目的是,改变搜索引擎结果,使得感染者点击预先设定好的链接(支付点击广告)。这些文件经常以 “80000032.@”命名注入到“%Windows%Installer{GUID}U”中。它会监控网络并且会预先设定好几个链接。

7、Exploit.PDF-JS.GW

这个是一个基于特殊PDF文件的检查。这个PDF利用CVE-2010-0188的bug。所有已发现的被感染的PDF中都试图链接一个URL,下载并执行恶意文件。

8、Trojan.Sirefef.HH

这是一个基于Sirefef木马家族针对64位系统,关于rootkit组件的检测。这个文件通常会在“%Windows%InstallerU{GUID}”中注入一个 “800000cb.@” 文件。这个组件会监控系统文件,例如”svchost.exe” 并会在其中注入恶意代码。因为这个组件用了比较先进的反debugging技术,所以为安全厂家分析增加了难度。

9、Exploit.CVE-2011-3402.Gen

这个一个基于是否触发 CVE-2011-3402安全漏洞的检查。此类文件可以有如下行为:特殊的微软word文档或特殊的字体类型。此病毒的目的是对被感染的计算机进行恶意操作,例如下载或执行其他的恶意程序。

10、Trojan.Sirefef.JD

这是一个基于木马家族关于rootkit组件的检测。这个模块被用于欺骗点击广告或其他的用途。此文件经常会在“%Windows%Installer{GUID}U”注入80000000.@. It文件。 它也会修改添加注册表项“CLSID{GUID}InprocServer32“ ,在被加载启动后。这个模块通过连接google.com来检查网络连接,然后试图链接到其他的被标记为恶意的URL上。但它的主要目的是修改网页浏览器的搜索引擎结果,来引导用户点击他们预先设定好的链接(点击支付广告费用)来获利。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国