本期关注:

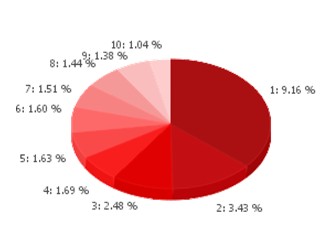

1、Win32:DNSChanger-VJ [Trj] 连续3周名列榜首。虽然这个病毒,出现到流行, 已经有很长一段时间了,可最近又有大范围爆发的趋势。

2、本期排名前十的病毒中依旧有6位是基于Sirefef木马家族的病毒。Sirefef木马一般通过篡改系统文件等,引导用户访问他们预设的网站, 通过此种方式, 获取广告推广佣金。可见现在的病毒作者更追求眼前的利益。

3、G Data(www.gdata-china.com)安全专家提醒您,双节将至,这个时候正式,犯罪份子,利用各种网络活动, 牟利的时期。所以,请广大用户安装一款功能全面的杀毒软件,并且开启实时防护,特别是在网络交易时,小心谨慎,以防造成不必要的损失。

入榜病毒分析:

1、 Win32:DNSChanger-VJ [Trj]

此为Rootkit病毒的一部分,目的是保护其他病毒组件。例如,它可以阻止安全软件升级更新。访问网站主机将被解析为“本地主机”。这就有效的使其无法访问。这也是此病毒为什么叫做“DNSChanger”,因为它操纵DNS协议。

2、Trojan.Wimad.Gen.1

该木马伪装成一个正常的WMA音频文件-要求安装一个特殊的解码器,才可在Windows系统上播放。如果用户运行该文件,攻击者可在系统上安装各种恶意代码。该受感染的音频文件,主要通过共享网络传播。

3、Win64:Sirefef-A [Trj]

这个一个基于Sirefef木马家族关于rootkit组件的检测。此病毒用自身变量名自我复制.dll文件到Windows系统文件夹(/WINDOWS/system32)。此外,它还会修改其他几个系统文件来掩饰Sirefef木马病毒。其目的是,在网页浏览器内操控修改搜索引擎结果,来引导用户点击这些修改过的结果,从而可以获取因点击该网址而获得的推广费用。

4、Trojan.Sirefef.HU

这是一个基于Sirefef木马家族关于rootkit组件的检测。经常会在“%Windir%InstallerU{GUID}”位置下,指向一个名为 “000000??@” 的dll文件。它不包含任何的可执行代码,但是会收集虚拟货币(这样的代码称之为miner)。用这样一个miner,攻击者可以收集被感染的计算机中的各种虚拟货币,并窃取,从中获利。

5、Trojan.Sirefef.HH

这是一个基于Sirefef木马家族针对64位系统,关于rootkit组件的检测。这个文件通常会在“%Windows%InstallerU{GUID}”中注入一个 “800000cb.@” 文件。这个组件会监控系统文件,例如”svchost.exe” 并会在其中注入恶意代码。因为这个组件用了比较先进的反debugging技术,所以为安全厂家分析增加了难度。

6、Win32:Sirefef-AHF [Trj]

这是一个基于Sirefef木马家族关于rootkit组件的检测。它主要的任务是改变搜索引擎,导致用户点击攻击者预先设定的网页地址。通过用户点击, 赚取推广佣金。这个文件经常会在“%Windows%Installer{GUID}U”注入 “80000032.@”. 并且, 劫持浏览器,指向多个预设url中的一个。

7、Trojan.Sirefef.HK

这是一个基于Sirefef木马家族针对64位系统,关于rootkit组件的检测。经常会在“%Windows%Installer{GUID}U”中加入一个 “80000032.@” 文件。这个32位的dll模块会终止进程,下载文件同时并试图连接本身的 URLs/Ips,监控上网。它识别网页浏览器。因此,它可以在网页浏览器上,操纵搜索引擎结果,导致用户点击操纵的结果,因此攻击者(支付每点击广告)产生金钱。

8、Gen:Variant.Application.InstallCore.13

这是一个基于PUP程序的检测,来自一些免费的程序安装包,例如FLV 播放器,PDF阅读器等等。这些软件包是经过非官方下载的。经常绑定安装一些用户不喜欢的,例如额外的浏览器工具栏,修改浏览器主页等类似的功能。目前,此病毒安装的是具条。

9、Trojan.Sirefef.GY

这是一个基于Sirefef木马家族针对64位系统,关于rootkit组件的检测。木马会在被感染系统的”%Windir%InstallerU{GUID}”或”%Userdir%/%user%/AppData/Local/{GUID}/U” 下注入一个名为 “00000004.@” 的文件。这个文件会收集可以使用在其他Sirefet木马组件上的资源数据。

10、Trojan.Sirefef.JC

这是一个基于Sirefef木马家族关于rootkit组件的检测。一个不包含任何的可执行代码,但是会收集虚拟货币(这样的代码称之为miner)。用这样一个miner,攻击者可以收集被感染的计算机中的各种虚拟货币,并窃取,从中获利。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

趋势科技安全预警:新一轮勒索软件将蔓延中国大地

今天,全球服务器安全、虚拟化及云计算安全领导厂商趋势科技发出安全预警,新一轮勒索软件在中国开始蔓延。

-

应用程序安全管理的“八大”主张(二)

任何环境中最大的风险之一是终端用户安装和运行所有他们想要的软件的能力。有很多工具可用来限制终端用户是否可以在桌面上运行程序。

-

应用程序安全管理的“八大”主张(一)

在BYOD、云计算、大数据充斥的年代里,应用程序仍然是企业信息安全不可忽略的危险地带,系统管理员应该把管理应用程序及其安全作为首要任务。

-

移动误区:我的苹果设备彻底安全么?

苹果日渐普及,被越来越多的企业使用,因此专门针对苹果设备制造的病毒数量也会越来越多。