某省政府电子政务网案例:

一天上午,某省政府工作人员打来电话,“省政府的电子政务网被黑了”。安信华攻防人员接到通知后迅速查找问题原因,首先在用户Web防火墙最近一个星期的攻击日志里,并没发现明显的如SQL注入,密码暴力破解,危险的文件上传的攻击现象。

是不是服务器已经被黑客留下了后门?带着这个疑问,攻防小组人员用WebShell监测工具SpyBackDoorScanner对服务器网站所在的磁盘进行了全面扫描,扫描中发现了好几个可疑文件,再经手工排查,确认是WebShell木马后门。更为严重的是黑客对木马文件的代码进行了加密处理,绕过了Web防火墙和杀毒软件的查杀,并且木马文件建立的时间在架设安全设备之前,甚至,有几个木马文件一年前就存在了。

最后,攻防小组人员在清理了木马后门后,为了防止其他原因,又对网站进行了一个月的跟踪监控,再未发现网站再被挂广告暗链的情况。

1. WebShell的危害

WebShell就是以asp、php、jsp或者cgi等网页文件形式存在的─种命令执行环境,也可以称为─种网页后门。黑客在入侵了网站后,通常会将这些asp、php、aspx、jsp后门文件与网站服务器WEB目录下正常的网页文件混在─起,然后就可以使用浏览器来访问这些后门,得到命令执行环境,以达到控制网站服务器的目的(可以上传下载文件、查看数据库、执行任意程序命令等)。

2. 后台得到WebShell的常见方法

直接上传获得WebShell:因过滤上传文件不严,导致用户可以直接上传WebShell到网站任意可写目录中,从而拿到网站的管理员控制权限;

添加修改上传类型:现在很多脚本程序上传模块不是只允许上传合法文件类型,大多数的系统是允许添加上传类型;

利用后台管理功能写入WebShell:进入后台后还可以通过修改相关文件来写入WebShell;

利用后台管理向配置文件写WebShell;

利用后台数据库备份及恢复获得WebShell:主要是利用后台对access数据库的“备份数据库”或“恢复数据库”功能,“备份的数据库路径”等变量没有过滤导致可以把任意文件后缀改为asp,从而得到WebShell;

后台需要有mysql数据查询功能,我们就可以利用它执行SELECT … in TO OUTFILE查询输出php文件,因为所有的数据是存放在mysql里的,所以我们可以通过正常手段把我们的WebShell代码插入mysql在利用SELECT … in TO OUTFILE语句导出shell;

3. WebShell的隐蔽性

有些恶意网页脚本可以嵌套在正常网页中运行,且不容易被查杀。WebShell可以穿越服务器防火墙,由于与被控制的服务器或远程主机交换的数据都是通过80端口传递的,因此不会被防火墙拦截。并且使用WebShell一般不会在系统日志中留下记录,只会在网站的web日志中留下一些数据提交记录,没有经验的管理员是很难看出入侵痕迹。

4. 安信华WebShell威胁防护解决方案

北京安信华科技有限公司(Anchiva Systems Ltd.,)是一家在网络及内容安全领域拥有自主创新产品的高新技术企业,公司汇集了大批网络安全领域的优秀人才,创办人和高管曾经在思科、Netscreen、天融信、网御星云等国内外著名安全设备厂商中担任重要职务。公司致力于为各类型客户提供更清洁的Internet内容。总部现设在北京,互联网安全实验室位于杭州,并在广州、上海、杭州、南京、郑州设有办事处,产品及服务遍及国内外多个区域。

安信华互联网安全实验室,由经验丰富的病毒分析师和威胁研究员组成,他们战略性的分布在中国、北美和欧洲,负责监测、采集与研究互联网中传播的恶意代码,构建覆盖全球的云安全服务平台。实验室提供7X24小时Malware特征库、恶意站点库、URL分类库、Web威胁特征库、僵尸网络数据库、应用协议特征库不间断升级服务,并且支持启发式扫描技术和“零日保护”计划,确保用户网络随时处在最新安全技术的保护下。

1. 人工加固

对ftp进行权限设置,取消匿名访问。

对目录进行权限设置,不同网站使用不同的用户权限。

对系统盘的敏感目录及文件进行权限设置,提高系统安全性。

定期更新服务器补丁,定期更新杀毒软件。

2. 部署安信华Web防火墙

由于人工加固繁琐和可能存在的疏忽,我们建议在Web服务器前面部署Web防火墙设备,能够防御4000多种WebShell是安信华Web防火墙的一大特色。

可针对WebShell上传,进行控制、过滤与阻断;

实时阻断入侵者利用SQL注入、XSS攻击、缓冲区溢出攻击等获得web站点的目录修改权限;

支持对WebShell访问返回页面进行内容检测,切断入侵者企图调用访问WebShell的行为;

支持实时检测过滤WebShell发起的各种攻击命令,阻断利用WebShell发起的挂马、文件下载、端口扫描、内容篡改等各种攻击和非法操作;

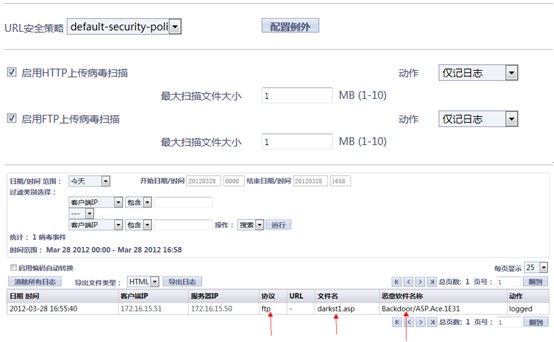

图:安信华Web防火墙设备拦截的webshell上传日志

3.利用WebShell监测工具定期全盘扫描

WebShell监测工具是由安信华互联网安全实验室攻防专员BY AY暗影提供

本软件由北京安信华科技有限公司免费提供;

绿色版本,无需安装。操作简单,不需要.net组件或者其他组件;

支持检测系统畸形文件夹,比如文件夹名为 test.. 、 lpt8.asp;

支持检测aux、lpt8、con等等系统设备文件名的文件;

同时支持32位和64位操作系统;扫描速度快;

32位软件下载地址:http://cn.anchiva.com/us/downshell.asp?type=1&src=anchiva

64位软件下载地址:http://cn.anchiva.com/us/downshell.asp?type=2&src=anchiva

或访问Anchiva官网地址:http://cn.anchiva.com/us/support_webshell.asp

图:安信华WebShell监测工具SpyBackDoorScanner

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

WebShell成大规模攻击突破口 Websense提示黑客入侵步骤

攻击者利用WebShell发动网络攻击已是惯用的手法,随着攻击手法的交替更迭,可以逃避安全检测的攻击技术方法让不法分子在发动攻击时更加得心应手。

-

巧用遨游找出fckeditor上传木马路径

利用Fckeditor上传漏洞并结合2003服务器解析漏洞拿网站webshell的时候总是找不到上传后文件的路径,怎么办呢?,本文将介绍利用遨游找出fckeditor上传木马路径。