Cisco选择了Arbor Networks的Pravail可用性保护系统(APS)和Pravail网络安全情报(NSI)的解决方案,用来为BYOD架构提供DDoS攻击防护。Pravail NSI设备采用NetFlow和SNMP识别局域网上的流量和对话。根据对流量的行为分析来识别网络误用、滥用和整体侵犯等实例。它提供了局域网上历史流量的详细取证、威胁的实时报警以及基准值,与实时流量的简单比较。通过整合到活动目录的基础结构、DHCP和RADIUS,Pravail NSI突出显示映射到IP地址上的用户名。

网络和应用程序的可视性

提高流量的可见性,从激活基础设施上所有设备的NetFlow开始。 NetFlow收集器提供以流量为基础的数据进行分析,从而确定策略的合规性、安全性态势以及其他细节。Cisco网络分析模块(NAM)是部署在核心的Catalyst基础设施中,用以提供流量的可视性。

Pravail NSI解决方案对IP流量数据进行收集和分析,使企业范围内的机构意识到企业网络中发生的活动。这包括滥用企业资源、与僵尸网络或DDoS攻击指挥和控制的服务器进行通信,或者进行其他可能使网络陷入风险的恶意活动。另外,身份跟踪让机构可以看到什么设备正在访问网络,以及他们正在从事什么样的活动。

Pravail NSI应用智能(AI)收集器将网络意识延伸到应用层,如果应用程序或用户感染了病毒或托管机器人,或者如果某个应用程序正受到攻击时,这将使机构能够知道谁正在访问哪些应用程序。通过深度包检测(DPI),AI收集器也为企业提供了应用程序和用户的信息,这些是证明合规性的关键信息。

Pravail NSI设备中的分析能力由Arbor安全工程响应小组(ASERT)通过主动威胁预警(ATF)服务进行提供。 ASERT监控器通过ATLAS?网络构成威胁,并创建攻击的指纹,该指纹可用于鉴定从Pravail NSI解决方案收集到的数据中的恶意活动。

Pravail NSI位于内部网络中、所有的防火墙之后合乎逻辑的位置。它使用NetFlow和SNMP数据,收集并分析网络上所有的流量。 Pravail NSI还有一个默认的服务设置,监控最常用的网络服务。此外,它突出了一系列的报告模板,这些模板能够让网络管理员快速查看和了解网络活动。这些内置的报告可以自定义,能按计划定期运行,并能输出为PDF和Microsoft Excel格式。

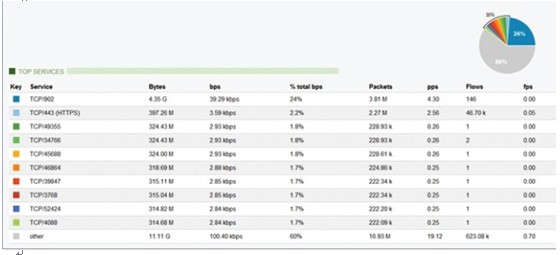

举个例子,Pravail NSI UI中可用的标准接口报告提供的“顶级服务”表,表明正在使用顶级网络服务。此报告可鉴别是否主动服务,而不是那些计划好并已在网络上授权的其他活动的服务。未经授权的对等应用程序可以通过使用此报告找到,如BitTorrent的服务器和僵尸网络指挥和控制的服务器等。

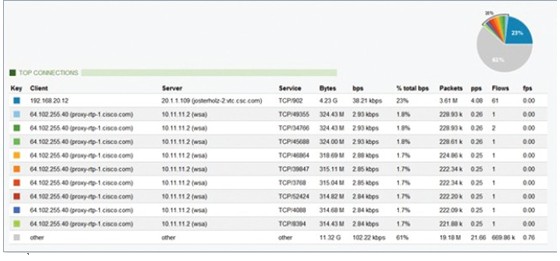

在同一份报告中,“顶级连接”辨认出哪些主机正接收数量最多的连接请求,以及请求使用的是何种协议。在这个例子中,需要注意的是,即使使用代理服务器,该协议的信息仍然是有效的,并起作用。再次,这是识别网络上的未经授权的主机展示的一份优秀的报告,以及主机提供可视性到未经授权的服务中等方面是非常出色的。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

Arbor Pravail NSI提供全面视角 IT团队好帮手

Pravail NSI利用Arbor成熟多年的威胁检测技术,可以解决当今企业面临的未发现的高级或内部威胁的严重问题。