停止使用不可行的方法

度量是发现影响黑帽攻击者底线的可行做法的最佳途径。攻击者入侵企业的主要方式之一是有针对性钓鱼攻击。安全教育公司ThreatSim收集的数据显示,攻击活动中的每个额外的电子邮件通常会诱骗四分之一的员工,让他们打开附件或者点击链接。通过调整攻击活动的规模,攻击者可以快速提高其攻击成功率,根据Verizon 2013年数据泄露调查报告显示,4封电子邮件可以带来三分之二的攻击机会,而6封邮件则可以带来超过80%的成功机会。

利用攻击数据来制定防御策略的安全咨询公司Trail of Bits首席技术官Dan Guido表示,教育可以迫使攻击者调整其攻击活动,但它并不会真正增加其他成本。

Guido表示:“如果你想要失败的黑帽预算策略,那么培训员工是你应该选择的做法。”事实上,企业应该专注于提高其反钓鱼技术,并进行定制化,以让攻击者无法预见。他表示:“最好定制化一台设备,而不是培训你的全体员工。”

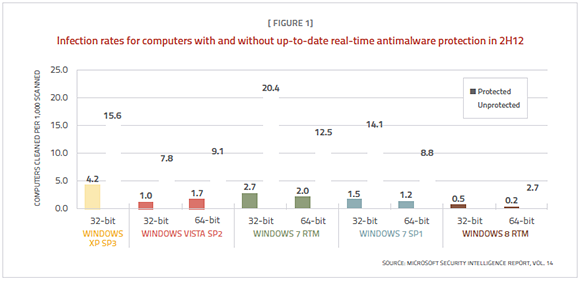

有些公司仍然依赖于旧版本的桌面软件,这些软件通常有着过时的防病毒保护,这意味着这些企业将无法抵御攻击者。在微软的最新安全情报报告(第14卷:2012年7月到2012年12月),微软发现运行其Windows XP和Windows 7 RTM(发布到制造)操作系统且具有过时防病毒保护的计算机受感染的几率为15.6%和20.4%(图1)。而运行最新版本Windows 7(SP1)和更新的防病毒软件的计算机只有不到1.5%的受感染率。受保护的Windows 8系统只有0.2%的几率。

“人们必须了解漏洞利用开发生命周期的情况,”Guido表示,“当新平台推出时,攻击者需要巨大的成本来发动攻击,因为他们需要花时间来学习如何利用其漏洞。”

企业应该相对快速地采用新的平台,而事实上,企业通常会更新次要修复程序,而不急于更新主要平台补丁。

曝光攻击活动可缓解攻击

虽然提高攻击者的成本是一个很好的策略,但一些攻击者(例如国家支持的攻击者)并不会被吓到。很多网络间谍攻击者都有机会收集数据,而其他攻击者(例如Hidden Lynx组织相关的攻击以及美国和以色列执行的Stuxnet攻击)甚至根本不在乎成本问题。

CrowdStrike的Alperovitch说:“如果你面对的是国家政府机构,攻击者的预算并不会带来太大的影响。”

而对于这些国家政府支持的攻击,其他因素可能会有影响。曝光秘密活动可以阻止国家政府继续攻击。前政府雇员斯诺登泄露的关于美国安全局活动的机密文件让该机构处于聚光灯之下,这可能会限制其在未来的部分数据收集。

Mandiant的报告详细介绍了其对被称为“APT-1”的某国情报组织的活动,但这个研究并没有从长期削弱该组织的活动,只有短期的影响。不过,这给该国增加了政治压力。

“每个对手都有一定程度的风险,他们都不会忽视,”Alperovitch表示,“对于一些人来说,他们可能需要升级到军事行动,这可能会造成人员伤亡。”

看似很难做到

在认识到对抗攻击者的持续问题后,作为最后一搏,研究人员已经开始寻找不同的方法来在攻击者渗出数据时迷惑攻击者,或者识别攻击者。一种方法会创建大量的诱饵文件,使得无法访问正确索引的攻击者面对更大的阻碍去寻找有价值的数据。

其他方法会将诱饵文件(相当于煤矿里的金丝雀)放在吸引攻击者的地方。由于这些文件是不合法的,任何试图访问这些文件的行为都会拉响警报。其他诱饵文件会在攻击者打开后试图进行拨号呼叫。

Trail of Bits公司的Guido表示,虽然这种技术有优势,但企业应该小心不要污染了他们的环境。

Guido表示:“这些文件可能是有价值的,但只有在真正特殊的情况下。”企业不能只是使用诱骗数据来填充数据库,他们需要创建一个系统来监控这些诱饵文件并分析事件。

最终,黑帽预算意味着专注于攻击者的成本,并部署防御措施以在网络杀敌链的每个点提高这个成本,而不是专注于阻止攻击者进入网络,如果CISO让攻击者的每个步骤都变得更加困难,他们更有可能会获胜。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

翻译

相关推荐

-

怎样才是构建企业安全架构的正确姿势?

在攻击和防御失衡愈发严重的节奏下企业安全防御应该从“提高攻击成功率的成本”着手,“提高被入侵后拿走(泄漏)数据的成本”。

-

提高攻击成本的“网络安全检查表”有多牛?

在2016年RSA大会中,美国网络影响部门两位高级官员揭示了其所谓的“新型网络安全检查表”,利用这个新的网络安全检查表的关键是使用它来增加攻击者的成本。

-

企业信息安全:不打无准备之仗

如果安全人员不理解企业数据的真正价值,就很难真正理解企业面临的真正威胁,也就无法真正理解企业的安全计划、安全过程和程序是否真正有效。

-

Ixia BreakingPoint Storm:让网络靶场的暴风雨刮进企业

企业可利用网络靶场来测试和验证自身系统,以确保企业网络基础架构和运营拥有更大的弹性,让网络威胁防御变得更主动。