WannaCry一波未平,永恒之石一波又起,近来网络攻击可谓来势汹汹。针对先爆发的WannaCry勒索病毒,除有大量办公网络被攻击和感染外,全球多个知名的工业基础设施也遭此感染而出现故障。

对此,卡巴斯基于5月22日发布针对工业基础设施的安全方案,发布会上,卡巴斯基亚太病毒实验室负责人董岩分享了针对工业控制环境可实施的安全防护及卡巴斯基的解决方案,同时也对WannaCry勒索病毒演进的跟踪情况进行了探讨。

治理工控环境,如何对症下药?

据卡巴斯基亚太病毒实验室负责人董岩介绍,针对工业控制环境的安全方案包括:为各个终端节点提供适用于工业环境的安全软件、能够针对PLC设备进行实时监控、威胁侦测以及在网络层部署流量监测设备,实时发现未知设备、网络攻击和工业环境独有的威胁行为。

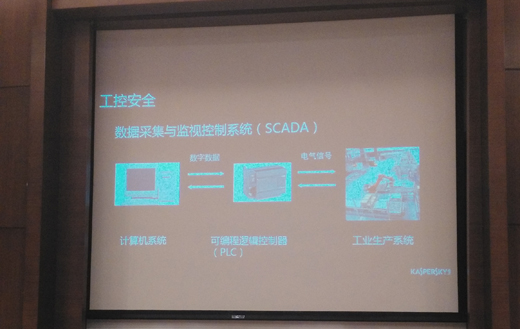

针对SCADA(数据采集与监视控制系统)层面,卡巴斯基推出KICS for Nodes方案,该方案专为工控系统设计,具备完整性控制、反病毒和漏洞防护等能力;推出KICS for Network以防御网络层面的各类攻击,实现网络完整性控制(识别未知设备)、异常检测、PLC完整性控制等功能;推出新系统KICS for Embedded以对生产线上的各类嵌入设备进行安全保护。

此次卡巴斯基推出的工业网络安全解决方案能够提供各种类型的保护,以帮助基础设施管理者构建高效的安全策略。除提供强大的威胁检测和预防技术外,新发布的解决方案同时引入了特殊的安全服务(由培训与情报、专家服务两部分构成),以帮助企业进行紧急事件响应和威胁预测服务。

持续跟踪WannaCry演进情况,采取措施降低风险

据董岩介绍,卡巴斯基实验室安全研究人员持续追踪WannaCry威胁的演化情况。在事件爆发一周后,出现两种值得注意的最新变种,且新变种并非WannaCry原作者编写,而可能是其他网络罪犯在此基础上进行的修改。

董岩表示,此次病毒的爆发再次给业界敲响了警钟,任何时候都不能对信息安全掉以轻心,要从根本上提高安全意识,及时更新系统,谨防钓鱼欺骗,使用安全可靠的安全软件。针对企业降低安全风险可采取的措施,他给出如下建议:

- 安装微软发布的官方补丁,关闭攻击所使用的漏洞(Windows XP、Windows 8和Windows Server 2003同样有可用的补丁);

- 确保网络中的所有节点都启用安全解决方案;

- 对于没有使用卡巴斯基实验室产品的用户,建议安装面向企业的并且免费的卡巴斯基反勒索软件工具(KART);

- 如果正在使用卡巴斯基实验室解决方案,请确保解决方案包含系统监控组件(一种行为主动检测模块),并且启用该功能;

- 尽快执行卡巴斯基实验室解决方案的关键区域扫描任务,以检测可能存在的感染(如果该功能没有被关闭,则会在24小时内自动检测到感染);

- 如果检测到MEM:Trojan.Win64.EquationDrug.gen,请重启系统;

- 使用专门定制的威胁情报报告服务,了解有关最新攻击的情报;

- WannaCry还能够攻击嵌入系统。建议为嵌入系统安装专用的安全解决方案,这些解决方案应当同时启用反恶意软件保护和默认拒绝功能。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

卡巴斯基和俄罗斯政府的关系究竟如何?FBI很感兴趣

目前FBI正在调查卡巴斯基与俄罗斯的潜在关联,并推动私有企业放弃卡巴斯基实验室产品,而有些专家认为,在鼓励企业放弃卡巴斯基产品之前,FBI应该更加透明地处理这一调查中的证据。

-

ATMitch恶意软件:无文件ATM恶意软件能否被阻止?

卡巴斯基实验室研究人员发现了一种名为“ATMitch”的新型无文件ATM恶意软件,该恶意软件可让攻击者非法取款,然后可自行删除记录。那么,卡巴斯基是如何发现这个ATMitch恶意软件?攻击者如何分发它?

-

面对卡巴斯基压力 微软改变防病毒政策

近日微软承诺在未来Windows更新中更改饱受争议的防病毒政策,而卡巴斯基也已经同意撤回针对微软的反垄断诉讼。

-

谷歌Zero研究人员揭卡巴斯基防病毒软件中存SSL证书验证漏洞

近日谷歌Zero项目研究人员Tavis Ormandy报告了两个严重漏洞,其中包括卡巴斯基实验室主流防病毒产品中的SSL证书验证漏洞。